Le Cloud Computing

Décrypter le Cloud Computing : Concepts, Architectures et Bonnes Pratiques pour l'Ère Numérique

Amadou SIDIBE

Table des matières

- Introduction

- Qu'est-ce que le Cloud Computing ? Les Concepts Clés

- Les Architectures Cloud : Adaptabilité et Complexité

- Technologies Clés au Cœur du Cloud

- La Gestion de la Sécurité dans le Cloud : Une Responsabilité Partagée

- Meilleures Pratiques pour une Transition Cloud Réussie

- Les Bénéfices Incontournables du Cloud

- Conclusion

Introduction

Dans un monde IT en perpétuelles et rapides évolutions, le Cloud Computing s'est imposé comme une réponse innovante, pragmatique et réactive aux défis de performance des Directions des Systèmes d'Information (DSI). Loin d'être une simple tendance, il représente un changement de paradigme fondamental dans la manière dont les ressources informatiques sont consommées et gérées.

Qu'est-ce que le Cloud Computing ? Les Concepts Clés

Le Cloud Computing est un modèle qui permet un accès réseau omniprésent, pratique et à la demande à un pool partagé de ressources informatiques configurables (réseaux, serveurs, stockage, applications et services). Ces ressources peuvent être rapidement provisionnées et libérées avec un effort de gestion ou une interaction minimale avec le fournisseur de services.

Selon Gartner, c'est un "style d'informatique évolutif et aux capacités élastiques qui sont fournies « en tant que service » aux clients utilisant les technologies Internet". Il s'articule autour de cinq caractéristiques essentielles selon le NIST :

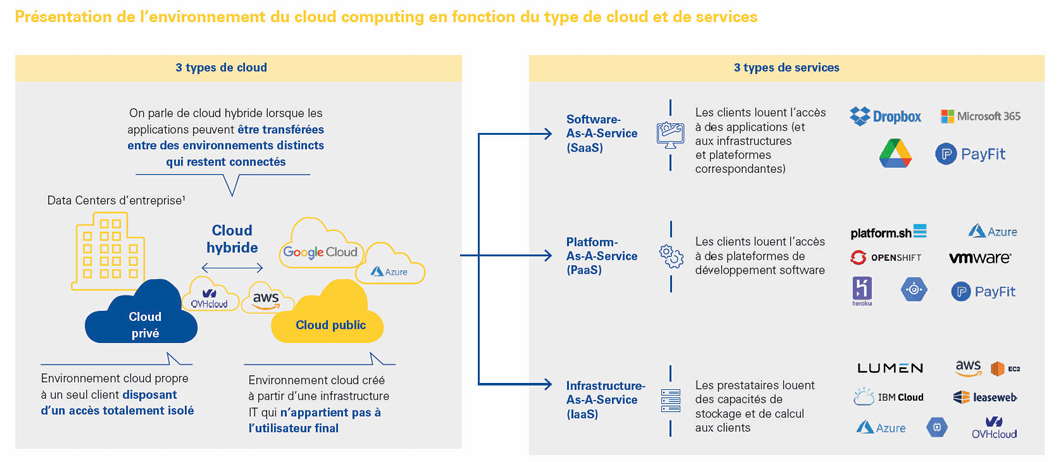

Le Cloud se décline en trois modèles de service :

Quant aux modèles de déploiement :

Les Architectures Cloud : Adaptabilité et Complexité

L'architecture cloud est cruciale pour tirer parti des avantages du cloud. Elle est conçue pour optimiser la performance, la résilience, la sécurité et l'efficacité des coûts. Selon IBM Cloud Architecture (source externe), les architectures cloud se concentrent sur la modularité, l'évolutivité et la résilience, permettant aux applications de s'adapter dynamiquement à la demande. GeeksforGeeks (source externe) ajoute que les architectures cloud sont composées de couches (client, réseau, stockage, applications) et de modèles de déploiement. Plusieurs styles d'architecture répondent à des cas d'utilisation spécifiques:

- Microservices : Une collection de services petits et autonomes, chacun implémentant une capacité métier unique. Cela permet de découpler et de simplifier les évolutions d'applications complexes, de développer et déployer des services indépendamment, et de supporter un mélange de technologies. La communication entre microservices se fait via des API.

- High Performance Computing (HPC) : Décrit des charges de travail à grande échelle nécessitant un grand nombre de cœurs (centaines, milliers), utilisées pour des opérations intensives comme la simulation ou l'analyse financière.

- Big Data Architectures : Conçues pour l'ingestion, le traitement et l'analyse de données trop volumineuses ou complexes pour les systèmes de bases de données traditionnels. Elles incluent souvent des couches de traitement par lots (datalake) et en temps réel, permettant un accès rapide aux vues en temps réel. Au-delà des styles, les modèles de déploiement créent des architectures distinctes :

- Multi-Cloud : Permet d'accéder à plusieurs clouds et centres de données pour accomplir des tâches variées, évitant la dépendance vis-à-vis d'un seul fournisseur. Cela offre une meilleure position de négociation sur les coûts et les contrats, et réduit les coûts de sortie. Cependant, elle peut diminuer le pouvoir d'achat et augmenter les coûts liés à la gestion de multiples fournisseurs. • Cross-Cloud : Vise à supprimer la complexité d'un environnement multi-cloud. Elle permet aux développeurs d'écrire des applications sans se soucier du déploiement, aux opérateurs de migrer facilement, et aux équipes de sécurité d'appliquer des stratégies cohérentes. Elle offre plus de cohérence que le multi-cloud et l'hybride, en permettant une surveillance centralisée.

Technologies Clés au Cœur du Cloud

Le Cloud Computing repose sur un ensemble de technologies interconnectées :

• Virtualisation : Fondement du Cloud Computing, elle sépare les ressources informatiques de leur emplacement physique. Elle permet de créer plusieurs machines virtuelles (VM) sur un seul serveur physique, optimisant l'utilisation des ressources et réduisant les dépenses. Elle inclut la virtualisation du stockage, du réseau, des postes de travail (VDI) et des applications.

• Conteneurisation (Docker, Kubernetes) : Les conteneurs encapsulent les applications et leurs dépendances, partageant le système d'exploitation hôte. Ils sont plus légers que les machines virtuelles, démarrent en quelques secondes. Docker est un gestionnaire de conteneurs, facilitant leur création et exécution. Kubernetes orchestre le déploiement d'applications sur des conteneurs.

• API (Application Programming Interface) : Canal de communication essentiel entre divers services logiciels. Les API accélèrent la transformation digitale et l'innovation collaborative, permettant de connecter les systèmes centraux et de contextualiser les données. Il existe des API privées (usage interne), partenaires (échange de données avec confiance) et ouvertes (accès public, facturées à l'usage). L'API Gateway gère l'exposition des données, la sécurité, le cycle de vie des API et l'analyse.

• Internet des Objets (IoT) : Réseau d'objets physiques embarquant des technologies pour communiquer et interagir avec leur environnement. Le Cloud est crucial pour stocker et traiter les énormes volumes de données générées par l'IoT.

• Big Data : Caractérisé par le volume, la vélocité et la variété des données. Les technologies comme Apache Hadoop et les bases de données NoSQL (ex: MongoDB, Cassandra) sont conçues pour gérer et analyser ces vastes quantités de données non structurées ou semi-structurées de manière rentable.

• Intelligence Artificielle (IA) et Machine Learning (ML) : L'IA améliore les opérations des plateformes cloud et alimente de nouvelles technologies. Le ML est un ensemble de techniques pour traiter de vastes données afin d'obtenir des informations exploitables. Le ML résout des problèmes comme la prédiction, la classification ou la recommandation.

• DevOps : Un état d'esprit, une culture et un ensemble de principes techniques qui apportent de la valeur plus rapidement, régulièrement et de manière fiable. DevOps combine les équipes de développement et d'exploitation, tirant parti de l'automatisation pour des cycles de publication rapides.

• Function as a Service (FaaS) : Unité de l'informatique sans serveur (serverless). Les services ne sont pas liés aux serveurs, et l'utilisateur paie uniquement pour la durée d'exécution de la fonction, ce qui optimise l'utilisation des ressources.

La Gestion de la Sécurité dans le Cloud : Une Responsabilité Partagée

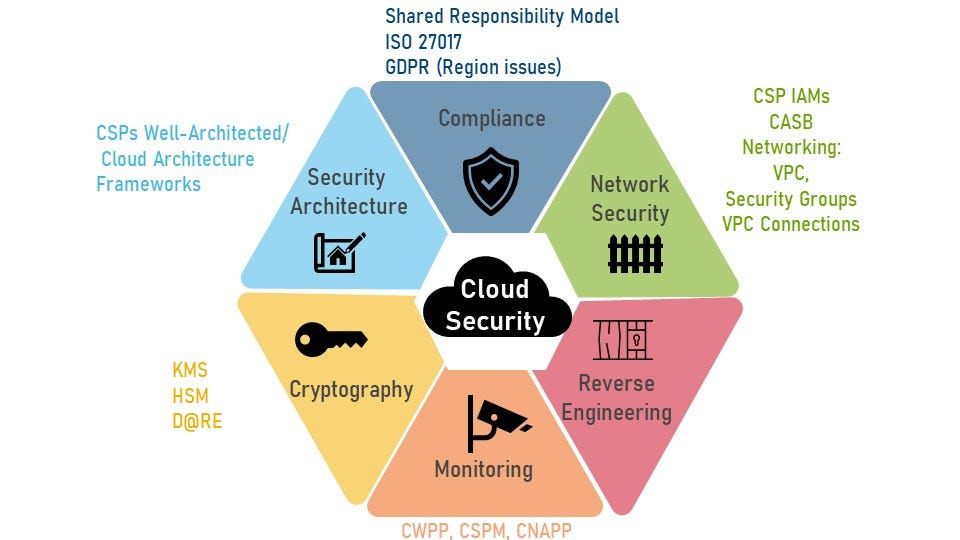

La sécurité est une préoccupation majeure dans le cloud, mais elle est intrinsèquement une responsabilité partagée. Le fournisseur est responsable de la sécurité du cloud (l'infrastructure, le matériel, le réseau, la virtualisation), tandis que le client est responsable de la sécurité dans le cloud (les données, les applications, la configuration). Les principes fondamentaux de la sécurité de l'information sont la Triade CIA : Confidentialité, Intégrité, Disponibilité. À cela s'ajoutent la Législation, la Réversibilité et la Preuve/Traçabilité. Parmi les éléments clés d'une architecture cloud sécurisée :

• Chiffrement : Protège les données en transit et au repos. Il peut être symétrique (même clé pour chiffrer/déchiffrer) ou asymétrique (clés différentes).

• RBAC (Role-Based Access Control) : Accorde des autorisations spécifiques aux utilisateurs en attribuant des rôles.

• Résilience : Capacité à récupérer après une attaque et à rétablir le système à un état fonctionnel connu. • Racine de Confiance (Root of Trust) : Protège le système contre les injections de logiciels malveillants dès le démarrage, et s'étend de la puce au cloud.

• Isolation : Les systèmes sécurisés sont conçus pour isoler les machines virtuelles, les conteneurs, les données et les applications les uns des autres. Le Well-Architected Framework propose des principes de conception pour la sécurité, notamment la mise en œuvre d'une base identitaire solide, l'activation de la traçabilité et la protection des données. De nouvelles approches émergent :

• SASE (Secure Access Service Edge) : Un cadre qui combine des fonctions de sécurité réseau complètes (pare-feu, CASB, SD-WAN) avec des capacités WAN, pour répondre aux besoins d'accès sécurisé dynamique des organisations. C'est une architecture plus qu'un produit.

• Zero Trust : Une méthodologie de sécurité qui implique de ne faire confiance à personne par défaut (individu, serveur, réseau, appareil). Toutes les communications sont sécurisées et authentifiées, et l'accès est déterminé par des règles dynamiques, avec une surveillance continue.

En France, le label SecNumCloud est un visa de sécurité délivré par l'ANSSI pour les services cloud (SaaS, PaaS, IaaS). Il garantit le respect d'exigences de sécurité strictes, l'application exclusive du droit européen aux données hébergées, et l'immunisation contre les réglementations extraterritoriales comme le Cloud Act américain. La détection et la notification des incidents de sécurité sont cruciales. Cela implique de lister les incidents redoutés, de journaliser (via SIEM/SOAR), d'utiliser des outils de scan de vulnérabilités, de configurer les outils cloud pour diffuser les alertes, de réaliser des tests d'intrusion (Red/Blue/Purple Team) et de structurer l'organisation de sécurité (SOC, CERT/CSIRT). Une stratégie de notification doit être définie avec le fournisseur, incluant les canaux, le format, le contenu et le délai des notifications.

Applications et Cas d'Utilisation du Cloud

Le Cloud Computing est applicable à de nombreux domaines :

• Systèmes de gestion de la relation client (CRM) en ligne.

• Solutions de stockage comme Dropbox ou iCloud.

• Solutions collaboratives telles qu'Office Web Apps ou Google Apps.

• Applications IoT pour la logistique connectée, la gestion d'inventaire, le monitoring de panneaux solaires, la gestion des déchets ou le suivi à distance des patients.

• Analyse de Big Data pour l'analyse client, l'analyse d'expérience, l'analyse des risques, la détection de fraudes, l'optimisation de campagnes marketing et même la découverte de médicaments.

• Problèmes de Machine Learning incluant la prédiction de solvabilité, la segmentation de clients, la recommandation de produits, la catégorisation d'images médicales ou l'allocation de ressources.

Meilleures Pratiques pour une Transition Cloud Réussie

La migration vers le cloud est un projet stratégique qui nécessite une approche méthodique.

• Stratégie de Migration (7R) : Les chemins possibles incluent BUY, MAKE, TRANSFORM.

• Facteurs Clés de Succès :

◦ Proximité avec les équipes applicatives : Implication dès le démarrage pour une roadmap pertinente.

◦ Formation et Conduite du Changement : Montée en compétences des équipes, évangélisation, revue des processus.

◦ Adaptabilité du Dispositif : Capacité à délivrer rapidement une première analyse et migration d'un périmètre simple pour générer l'adhésion.

◦ Haut Niveau de Sponsorship : Le projet doit être porté par la DSI avec une communication métier claire.

• Gestion des Coûts (FinOps) : Essentielle pour maîtriser les dépenses. Il faut se méfier des coûts cachés tels que le freemium, les abonnements secrets, les coûts de licence par palier, les add-ons coûteux, et le paiement de licences inutilisées. Le modèle de base est le "pay per use", avec des alternatives comme la "capacité réservée", les "instances spot" pour les charges interruptibles, et les "plans d'économies".

• Contrats Cloud : Il est possible de négocier les contrats avec les prestataires cloud. Des clauses importantes à inclure sont la clause d'audit de sécurité, la localisation des données (pour des raisons réglementaires, ex: Patriot Act, Cloud Act), et des Accords de Niveau de Service (SLA) détaillés précisant les seuils de disponibilité, les temps de réponse, les pénalités et les indemnisations en cas de défaillance. Les clauses de réversibilité sont également cruciales pour assurer la récupération des données en cas de résiliation.

• Management des API : Une stratégie API doit être centrée sur le business, gérer la communauté de développeurs, tirer parti des technologies (API Gateway, microservices), assurer une sécurité et gouvernance strictes, et être basée sur le test et l'apprentissage (commencer petit, apprendre des échecs).

Les Bénéfices Incontournables du Cloud

L'adoption du Cloud Computing apporte des avantages significatifs pour les entreprises :

• Avantages Financiers : Le passage du modèle CAPEX (dépenses d'investissement) au modèle OPEX (dépenses d'exploitation) permet de minimiser les investissements initiaux. Le modèle "pay per use" garantit que l'on ne paie que pour l'utilisation réelle des ressources. Les stratégies multi-cloud offrent une meilleure position de négociation et la possibilité de n'adopter que les produits nécessaires, limitant les facturations de services secondaires.

• Agilité et Flexibilité : Le cloud permet une allocation dynamique des ressources, ce qui est crucial dans un monde IT en constante évolution. Les microservices et le DevOps accélèrent le "time to market", permettant de lancer de nouveaux produits et services plus rapidement.

• Évolutivité (Scalabilité) : Le cloud permet d'ajuster les ressources à la demande, gérant les pics de charge de travail et réduisant les coûts liés à la sur-provisionnement.

• Innovation : En externalisant l'informatique non critique, les entreprises peuvent se concentrer sur leurs compétences clés. Le cloud facilite l'expérimentation de nouvelles applications et technologies comme l'IA et le ML.

• Disponibilité et Gouvernance : Les architectures multi-cloud offrent une meilleure disponibilité et une visibilité accrue, facilitant la gestion des charges de travail et des "shadow IT".

Conclusion

Le Cloud Computing, avec ses fondements conceptuels clairs, ses architectures flexibles et ses technologies de pointe, offre un cadre robuste pour la digitalisation des entreprises. Bien que la sécurité et la complexité de gestion (notamment en multi-cloud) soient des défis, les bénéfices en termes d'agilité, d'optimisation financière et d'innovation en font une voie incontournable pour les DSI modernes. En adoptant les meilleures pratiques et en comprenant la responsabilité partagée, les organisations peuvent pleinement exploiter le potentiel du cloud pour rester compétitives et adaptables.

Rejoignez-moi

Vous pouvez me contacter pour toute question ou demande d'information sur cet article.